pictSquareのデータベースに不正アクセスが行われ、2023/8/15 20:16 にリークサイトで公開されました。 不正アクセスとの関係は依然として不明ですが、登録ユーザーは、パスワードの使い回しが狙われております。至急パスワードの変更をして下さい。

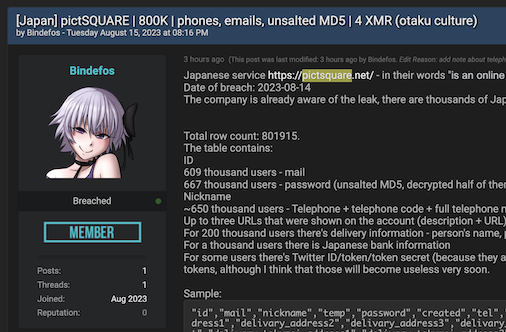

リークサイトで公開開始 – 2023/8/15 20:16

“pictSQUAREはオタク文化に関連したサービスなので、Pixivなどでも同じ認証情報を試すことができる。これは、多くのユーザーがURLでPixiv/Twitter/etcを明記していることで、より簡単になりました。

2023/8/15 20:16リークサイト

最大3人にデータを売るつもりだ。

609,000人のユーザー – メール

667,000人のユーザー – パスワード(unsalted MD5、半分を自分で解読) ニックネーム

~650,000人のユーザー – 電話番号 + 電話コード + 完全な電話番号 アカウントに表示されたURLを3つまで(description + URL)

20万人のユーザーには、配達情報(個人名、郵便番号、配達先住所、配達先電話番号)がある。

1,000人分の日本の銀行情報 Twitter ID/token/token secret(pictSQUAREでアカウントを認証したため)、アプリの公開/非公開トークンもあるが、これらはすぐに使えなくなる。”

pictBLand公式のアナウンスにある通り 対応策として、他サービスで同じパスワードを使用されている場合、他サービスでのパスワード変更が必要です。 更に漏洩したパスワードは、今後あらゆるサービスでパスワードリスト攻撃に用いられる可能性があり、パスワードの使い回しは危険です。

【弊社サービスにおける重要なセキュリティ情報とお詫び】

— pictBLand@BL特化SNS (@pictBLand) August 15, 2023

弊社サービスをご利用いただいている皆様に、大変重要なお知らせとお詫びの言葉を申し上げます。

先日、当サービスのデータベースに不正アクセスが行われ、データベースの情報が第三者によって流出した可能性が判明いたしました。…

リークデータ2件売れた模様 – 2023/8/16 1:40

リークサイト上でメッセージが更新されました。

“今のところ合計2件売れているが、あと1件しか売らない”

2023/8/16 1:40 リークサイト

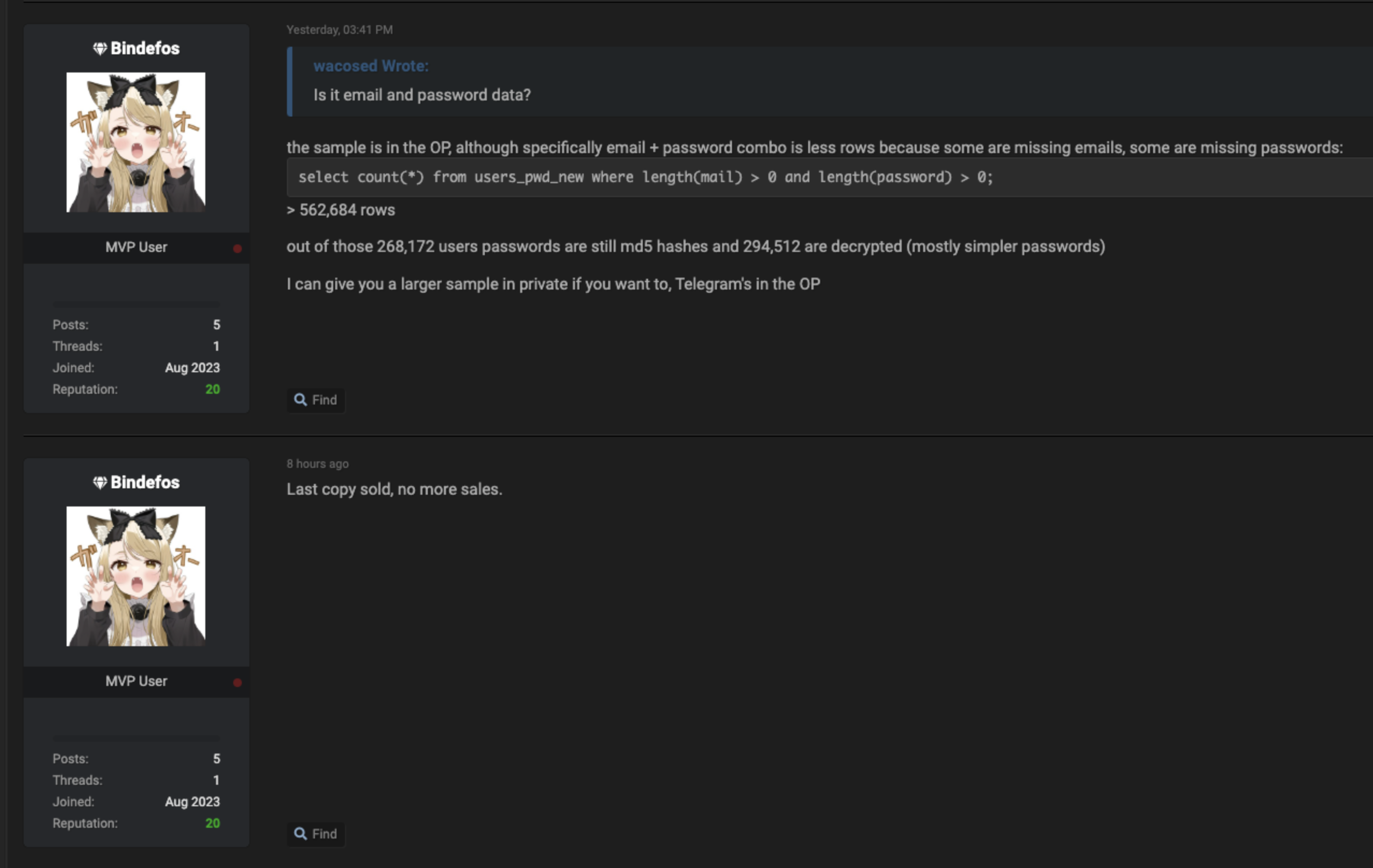

リークデータは売り切れた模様 – 2023/8/17 3時頃

リークサイト上でメッセージが更新されました。2023/8/17 3時頃に売り切れた模様です。

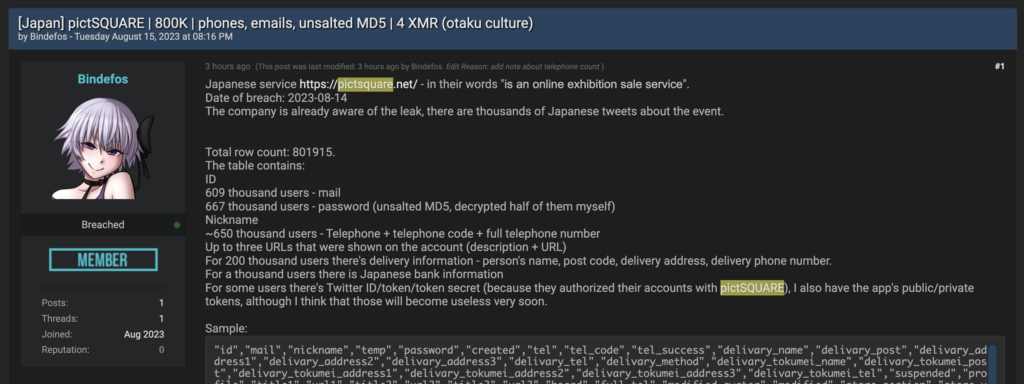

” > これらはEメールとパスワードのデータですか?

2023/8/16 15:41 リークサイト

サンプルはOPにありますが、具体的にはEメールとパスワードのコンボは行数が少なくなっています: select count(*) from users_pwd_new where length(mail) > 0 and length(password) > 0; > 562,684行

このうち、268,172人のパスワードがmd5ハッシュのままで、294,512人のパスワードが復号化されています。

もし必要なら、非公開でもっと大きなサンプルを提供できます。”

“最後の1つが売り切れました。”

2023/8/17 3時ごろ リークサイト

使えるセキュリティ:人間中心のアプローチへ

pictSquareのデータベースに不正アクセスについて、お気づきだと思いますが、人は複雑で長いパスワードを沢山は覚えきれません。今やiPhone、Windows、Twitter、Amazon、Gmail、Zoom、Slack、Dropbox…沢山のアカウントが必要となり、複雑で長いパスワードを使い回します…。

使えるセキュリティ:人間中心のアプローチへ