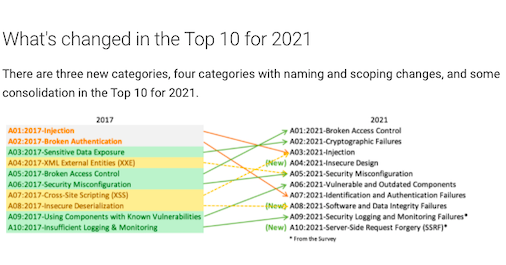

2021年のトップ10で何が変わったか

3つの新しいカテゴリ、名前とスコープが変更された4つのカテゴリといくつかの統合されたカテゴリがあります。

A01:2021-アクセス制御の不備

↑5位からアップ

アプリケーションの94%は、何らかの形のアクセス制御の不備についてテストされてます。34のCWEがアクセス制御の不備に紐づいており、アプリケーションのカテゴリで最も多く発生しました。

A02:2021-暗号化の不備

↑3位(機密データの漏洩)からアップ

以前の機密データの漏洩は根本的な原因ではなく広範な現象でした。ここで新たに焦点を当てているのは、機密データの漏洩やシステムの侵害につながることが多い暗号化に関連する不備です。

A03:2021-インジェクション

↓1位からダウン

アプリケーションの94%が何らかの形のインジェクションについてテストされてます。33のCWEがインジェクションに紐づいており、アプリケーションのカテゴリで2番目に多く発生しています。以前のクロスサイトスクリプティングはこのカテゴリに含まれます。

A04:2021-セキュアデザインの不備

NEW![]()

設計上の欠陥に関連するリスクに焦点を当てています。真に”shift-left”したいのであれば、脅威モデリング、セキュアなデザインパターンと原則、およびリファレンス アーキテクチャを充実させる必要があります。セキュアデザインの不備は、その定義からして、完璧な実装によって解決されるものではありません。なぜなら、想定した攻撃を防御するためのセキュリティ対策ではないからです。

A05:2021-セキュリティの設定ミス

↑6位からアップ

アプリケーションの90%は、何らかの形の設定ミスについてテストされました。高度に構成可能なソフトウェアが増えるにつれ、このカテゴリーが上昇するのは当然のことです。以前のXML外部エンティティ(XXE)はこのカテゴリに含まれます。

A06:2021-脆弱で古いコンポーネント

↑9位(既知の脆弱性を持つコンポーネントの使用)からアップ

リスクのテストと評価に苦労している既知の問題です。含まれているCWEにCVEがマッピングされていない唯一のカテゴリであるため、デフォルトのエクスプロイトと影響の重み5.0がスコアに考慮されます。

A07:2021-識別と認証の不備

↓2位(認証の不備)からダウン

識別の不備に関連するCWEが含まれるようになりました。このカテゴリは依然としてトップ10に含まれていますが、標準化されたフレームワークの可用性の向上が役立っているようです。

A08:2021-ソフトウェアとデータの不整合

NEW![]()

整合性を検証せずにソフトウェアの更新、重要なデータ、およびCI / CDパイプラインに関連する移行を行うことに重点を置いています。10のCWEがソフトウェアとデータの整合性の障害に紐づいておりCVE / CVSSデータから最も大きい影響を受けています。以前の安全でないデシリアライゼーションはこのカテゴリに含まれます。

A09:2021-不十分なセキュリティのログ記録と監視

↑10位(不十分なログ記録と監視)からアップ

このカテゴリは、より多くの種類の障害を含むように拡張されており、テストが困難なためCVE / CVSSデータでは適切に表現されていません。 ただし、このカテゴリの障害は、可視性、インシデントアラート、およびフォレンジックに直接影響を与える可能性があります。

A10:2021-サーバーサイドリクエストフォージェリSSRF

NEW![]()

データはエクスプロイトの影響について平均以上の評価とともに、平均以上のテストカバレッジで比較的低い発生率を示しています。 このカテゴリは、現時点ではデータに示されていませんが、業界の専門家が重要であると言っているシナリオを表しています。