ロシア ワグネルの反乱について – Open Source Intelligence

ワグネル支持者全員に、ロシアがウクライナに侵攻した理由についてプリゴジンのビデオメッセージ

- ロシア人は2014年から2022年までドンバス族から略奪を行っていた

- 2022 年 2 月 24 日までウクライナの軍事活動は増加していない

Prigozhin released today a new interview going over the current state of affairs as well as looking back at the events preceding the start of the "SMO". In this first bit, he explains that the Donbas was plundered by Russians since 2014 and the 2022 war began for reasons very… pic.twitter.com/7jOxrPXeX1

— Dmitri (@wartranslated) June 23, 2023

プーチンは演説を行い、「反逆」と「反乱」に2度言及し、ロシアが「未来のために懸命に戦っている」と語り、今回の出来事を「内部反乱」と「背後からの刺客」とし、「ワグネル」に言及し、「この攻撃を撃退するためにできることは何でもする」と述部ました。

🚨LATEST COUP UPDATES: PUTIN SPEAKS, PRIGOZHIN RESPONDS, HEAVY CLASHES BEGIN NEAR MOSCOW

— Mario Nawfal (@MarioNawfal) June 24, 2023

– Putin FINALLY made a speech in which he mentioned “treason” and “mutiny” twice, talked about Russia “fighting hard for its future”, labelled the events as an “internal mutiny” and a “stab… pic.twitter.com/dXVeG72cw6

ベラルーシのメディアによると、ルカシェンコ大統領は家族全員を連れてトルコ行きの飛行機で出国したという。 親ウクライナ派のベラルーシ軍兵士は、Wagner のクーデターを利用してルカシェンコと親ロシア派を排除するよう国民に呼びかけている模様

Medios de comunicación de Bielorrusia informan que el presidente Lukashenko habría abandonado el país en avión acompañado por toda su familia rumbo a Turquía.

— Gran Capitán de los Tercios (@capTercio) June 24, 2023

Soldados bielorrusos proucranianos llaman a su pueblo a aprovechar el golpe de estado de Wagner para librarse de… pic.twitter.com/fDeT9JkI97

モスクワに向けて行軍していたエフゲニー・プリゴジン率いるPMCワグネルは、6月25日。ドミトリー・ペスコフ大統領報道官が記者団に語ったところによると「PMCワグネルの部隊は、キャンプや配備場所に戻るという合意が成立した。彼らが希望すれば国防省と契約を結ぶことができる。また、この “武装反乱 “に参加しないことを決めた戦闘員も同様である。」と伝えました。

A part of the Wagner private military company’s troops, who decided against participating in an armed mutiny, will be able to sign contracts with the Russian Defense Ministry, Presidential Spokesman Dmitry Peskov told journalists:https://t.co/G6ST2aYMpJ pic.twitter.com/4Rvosx48vy

— TASS (@tassagency_en) June 25, 2023

産総研の職員、先端技術を中国企業に漏えいし逮捕へ

OSINTを用いることで、意図せず公開された機微なものも取得でき、水面下で取引されている可能性もあります。セキュリティ・クリアランスに向けて、情報の取得方法、得られた情報の取り扱いなど、ガイドラインが必要だと考えます。

事実とすれば、事案からの5年間にいかなる情報が漏洩されたのか。そもそも自国民を対象とするセキュリティ・クリアランスの導入も急がねばなりませんが、既に対応を強化してきた研究インテグリティを担保するために、更なる制度改善が必要か早急に検討する必要があります。https://t.co/3NVhw4KHXJ

— 小林鷹之 (@kobahawk) June 15, 2023

能動的サイバー防御はセキュリティ・クリアランスと表裏の関係

情報の取得方法、得られた情報の取り扱いなど、ガイドラインの整備を

通信の秘密は憲法で保障された重要な権利ですが、無制約ではありません。電気、ガス、水道、通信、運輸、金融など、私たちの暮らしを支える基幹インフラの機能がサイバー攻撃によって支障をきたす事例が国内外で増えてくる中で、能動的サイバー防御は必須です。(続く)https://t.co/1fKi8vBYcJ

— 小林鷹之 (@kobahawk) June 23, 2023

これからOSINTはAIを活用する時代となり、国も私達の安全を守るためOSINTから情報を得ます。国民の理解を得る為には、OSINTの倫理的な活用に向けたサービスデザインが重要だと考えます。

OSINT https://t.co/JlAulIXP9V を用いることで、意図せず公開された機微なものも取得でき、水面下で取引されている可能性もあります。得られた情報の取り扱いなど、ガイドラインが必要だと考えます。https://t.co/pAETpWjL3q

— 二本松哲也 ♢ qualias.eth (@t_nihonmatsu) June 24, 2023

A Guide to Open-Source Intelligence (OSINT)

OSINT に関するよくある質問 – セキュリティ上の懸念

機密情報の漏洩

OSINT に関連する最大のリスクの 1 つは、機密情報の漏洩です。これにはOSINTの過程で誤って共有される可能性のある個人情報、企業秘密、または機密データが含まれる場合があります。

マルウェアおよびフィッシング攻撃

OSINT では、さまざまな Web サイトへのアクセスが関与する可能性があり、その一部にはマルウェアまたはフィッシング攻撃が含まれている可能性があります。これにより、個人情報や機密情報が侵害され、ユーザーのデバイスにマルウェアが侵入する可能性があります。

ソーシャル エンジニアリング攻撃

OSINT は、ソーシャル エンジニアリング攻撃に使用される可能性のある個人または組織に関する情報を収集するために使用できます。たとえば、攻撃者はソーシャル メディアから収集した情報を使用して、説得力のあるフィッシングメールを作成する可能性があります。

法的問題

OSINT には公的に入手可能な情報源からの情報収集が含まれますが、この行為には依然として法的リスクが伴います。たとえば、特定の情報にアクセスすると、プライバシーやその他の法規制に違反する可能性があります。

風評被害

OSINT 活動を実施すると、個人または組織の評判への損害など、予期せぬ結果が生じる可能性があります。これは、情報が誤って解釈されたり、適切なコンテキストなしで共有されたりした場合に発生する可能性があります。

これらのリスクを軽減するには、ソースの検証、データの慎重な分析、機密情報の保護など、OSINT を実行する際のベスト プラクティスに従うことが重要です。OSINT アクティビティを実行するときは、信頼性が高く安全なツールとリソースを使用することも重要です。

A Guide to Open-Source Intelligence (OSINT) https://t.co/gXInevcW1T

— Clandestine (@akaclandestine) June 17, 2023

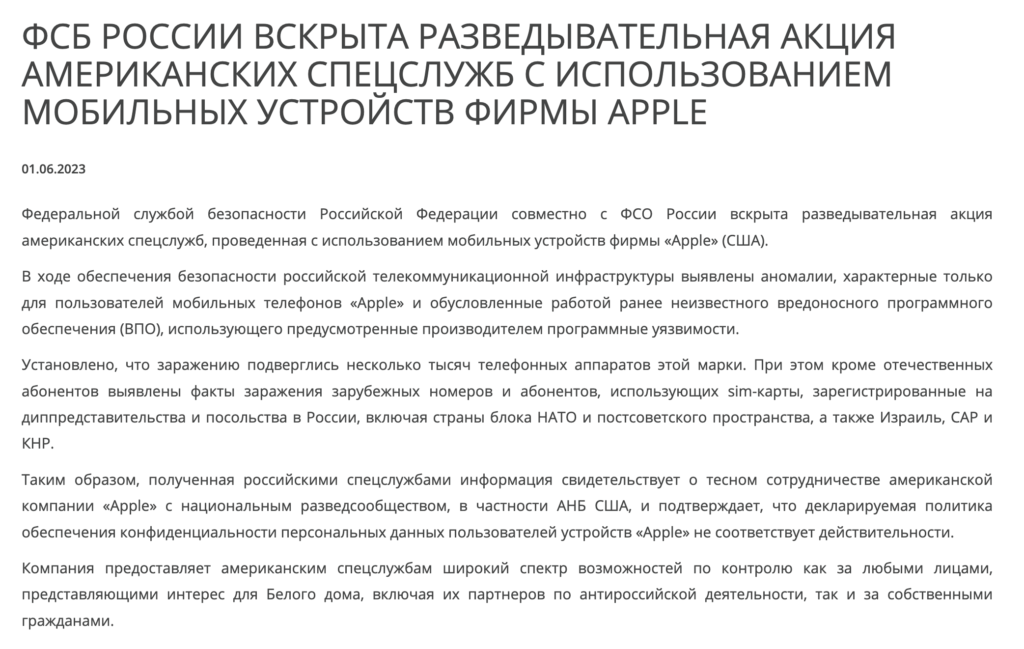

ロシアFSBは、iPhoneを利用した米諜報機関の諜報活動を発表

ロシアFSB緊急声明

ロシアFSBは、APPLEのモバイル機器を使用したアメリカ諜報機関の諜報活動を明らかにしました

“ロシアのハイテク企業のiPhoneを乗っ取ったハッキングは、米国政府によるハッカーの犯行とされている。 この攻撃とその対応は、サイバーにおける善と悪の物語を塗り替えてしまうのだろうか?”

Why is it so rare to hear about Western cyber-attacks? A hack that took over iPhones at a Russian tech firm is being blamed on US government hackers. Could the attack and the response be rewriting the narrative of the ‘good guys and bad guys’ of cyber? https://t.co/OAitHzSQF4

— Joe Tidy (@joetidy) June 23, 2023

重要インフラ事業者を標的としたMidnight Blizzardによるクレデンシャル攻撃の増加

Microsoftによると、Midnight Blizzardが、攻撃元を難読化するためにレジデンシャル・プロキシ・サービスを使用したクレデンシャル攻撃活動が増加しております。これらの攻撃は、政府、ITサービスプロバイダー、NGO、防衛産業、および重要な製造業を標的としています。

レジデンシャル・プロキシ・サービスのような信頼性の低いIPアドレスを使用することで、接続元を隠蔽しており、パスワードスプレー、ブルートフォース、トークン窃盗など様々なテクニックを使用してクレデンシャル攻撃を行います。また、Midnight Blizzard(NOBELIUM)は、不正な売買によって入手したと思われるセッションを盗用して、クラウド・リソースへの初期アクセスを獲得するセッション・リプレイ攻撃も行っています。

Microsoft Defender Threat Intelligence

Microsoft customers can view detection coverage, get mitigation and hunting guidance, and stay updated with additional research details in Microsoft products:

— Microsoft Threat Intelligence (@MsftSecIntel) June 21, 2023

Microsoft Defender Threat Intelligence: https://t.co/ZEB9o5hpzF

Microsoft 365 Defender: https://t.co/mmV5SXrkSb pic.twitter.com/BRHqMutRnX

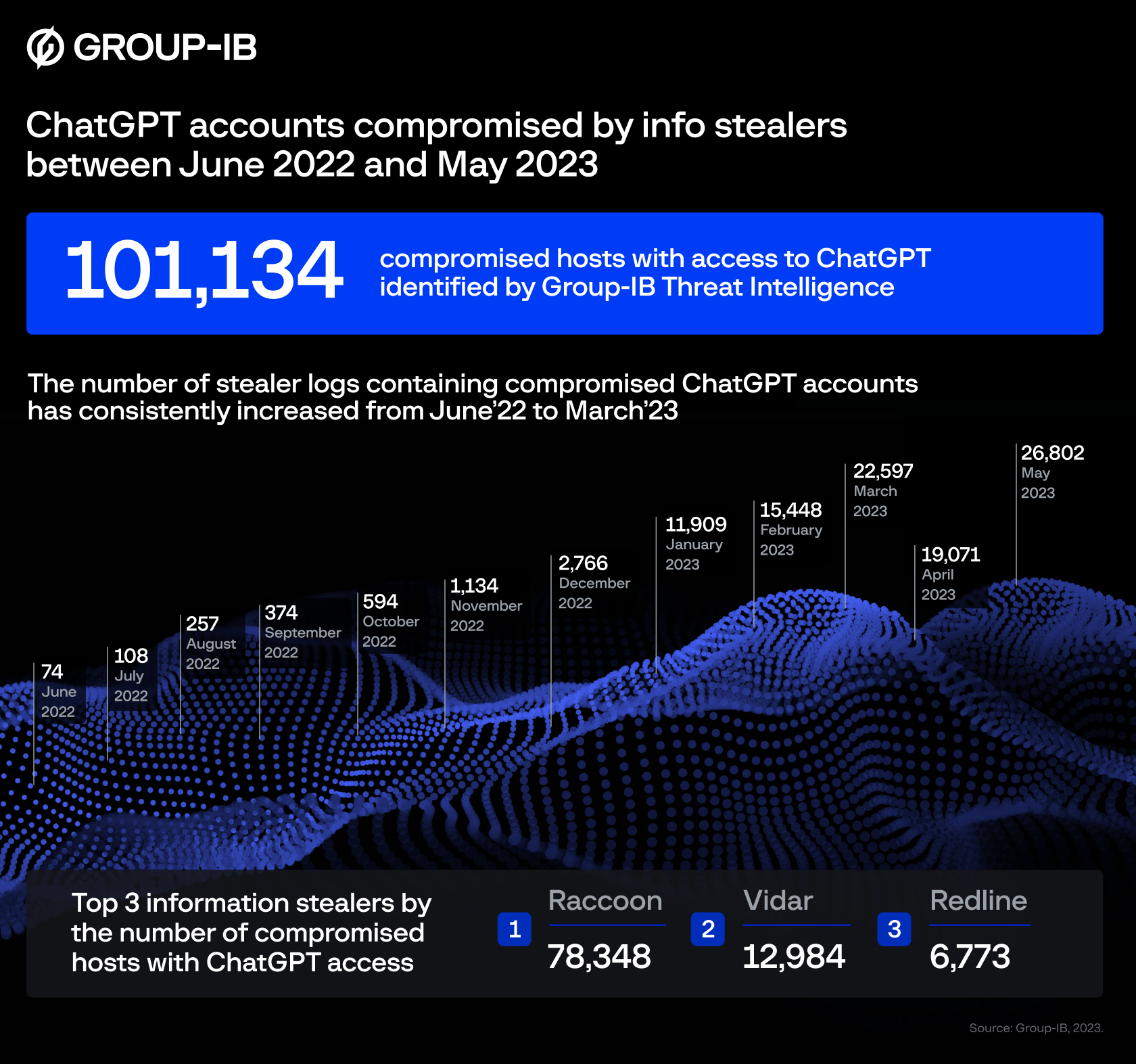

ダークウェブマーケットプレイスで10万件以上の侵害されたChatGPTアカウントを発見

Group-IBによると、ChatGPT 資格情報が保存されている101,134 台のインフォスティーラーに感染したデバイスを特定した模様です。

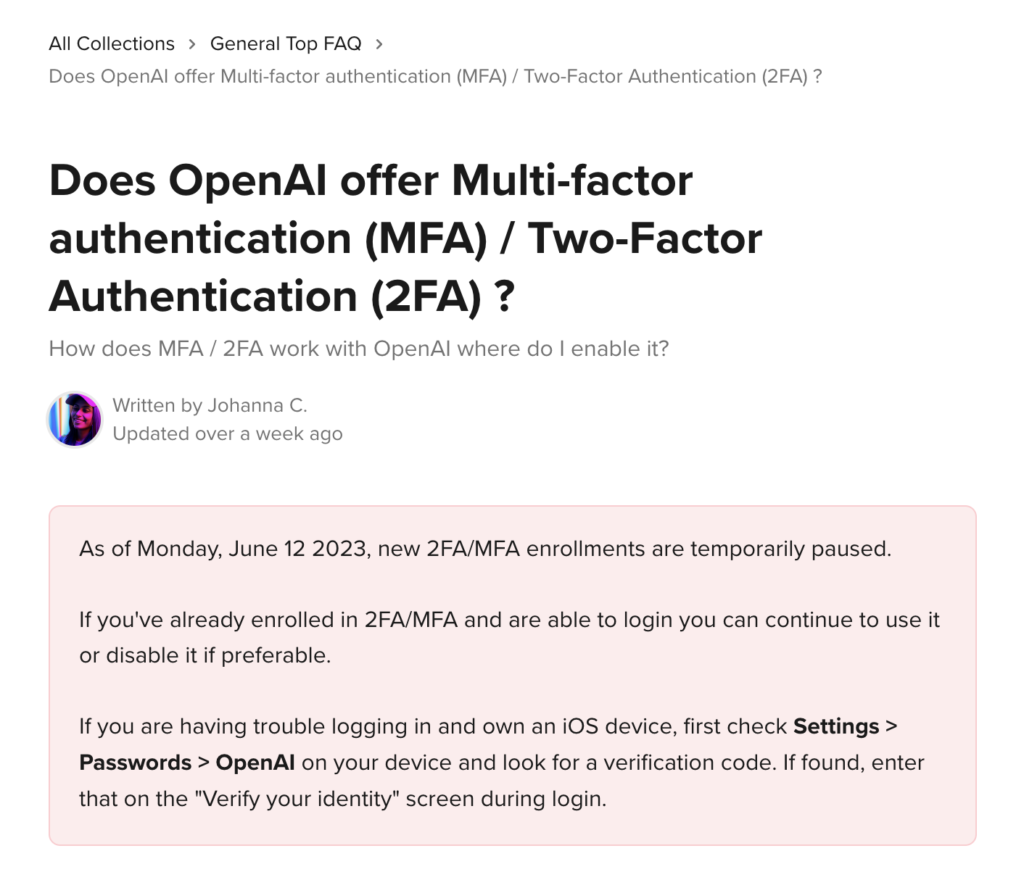

OpenAIのGeneral Top FAQでも要望の多いMFA/2FAを再開することを願います。

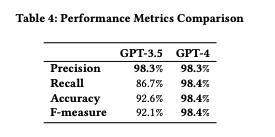

ChatGPT を使用したフィッシング サイトの検出

GPT-4 を使用した実験結果は、精度 98.3%、再現率 98.4% という有望なパフォーマンスを示しました。

NTTコミュニケーションズで開催した「ハードニング」イベントの様子についてレポート

「今回の機会を通してセキュリティは面白いなと思ったので、もっと勉強して、次は1位を取りたい」

「この経験を、実際の業務にも生かしていきたい」

「攻撃を受ける体験をしたことで、サービスを開発する際は今回のPHPのような独自実装をするのではなく、フレームワークの整った言語を利用したいと思った」

といった反響があった模様です。

HARDENING PROJECT

「衛る技術」の価値を最大化することを目指す、10年続くセキュリティ・プロジェクト

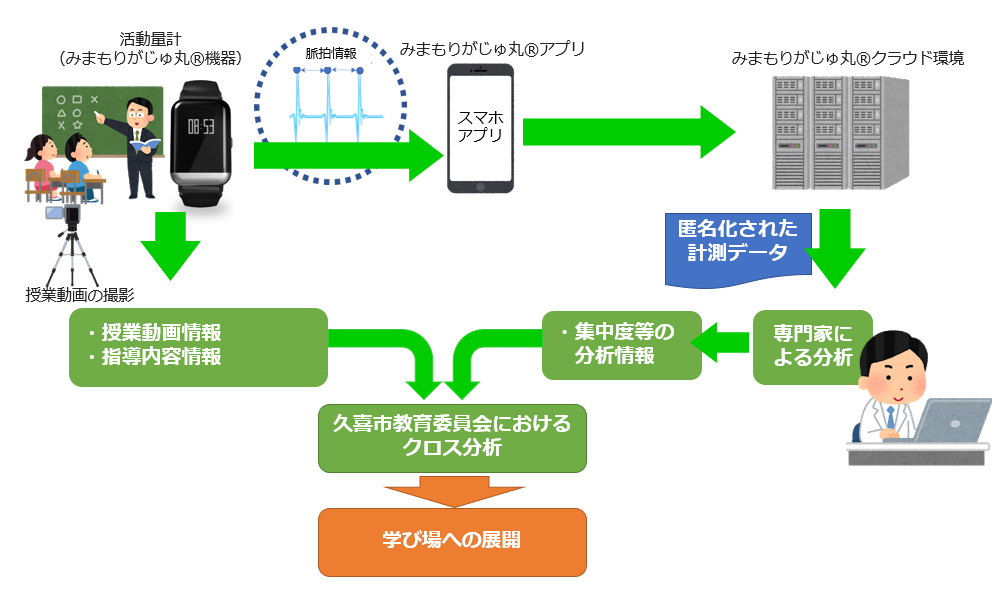

GIGAスクール構想 久喜市における日本初のバイタルデータを用いた「個別最適化された学び」実証実験

もはや人間性と自律(personhood and autonomy)に踏み込んでいると感じます。

これからの監視社会におけるプライバシー、人格、アイデンティティについて考えさせられます。

なお、「個別最適化された学び」について以下の論点を踏まえ議論が必要だと感じました。

- 生徒たち「データを取って授業が良くなるなら歓迎」

- 教育委員会「生徒の評価には使わない」

- 寺脇研客員教授「よく切れる包丁」どう使うか

書きました。生徒の「集中度」の変化を教員がリアルタイムで把握する仕組みが公立中学校で試験導入されています。取材すると「こんなことまで」と驚きの連続でした。いろいろな論点がある取り組みだと思います。ぜひ読んでみて下さい。https://t.co/ECy1xtv6Q7

— 小田智博/Oda Tomohiro (@datomohiro) June 21, 2023

久喜市における日本初の「バイタル情報を学びに生かす」実証実験への協力について

GIGAスクール構想における「個別最適化された学び」の実現に「みまもりがじゅ丸®」を活用

GIGAスクール構想に基づいて「個別最適な学び」を実現するための検証を2021年11月に実証実験した「みまもりがじゅ丸®」ですが興味深い研究だと思います。 これによって、「個別最適な学び」について国民の間で議論することが大切だと思います。

産業用制御システム向け侵入検知製品等の導入手引書

IPAより、産業用制御システムのネットワークプロトコルに対応した侵入検知製品を導入する際の導入の進め方や、導入後の留意事項をまとめた手引書がリリースされました。

産業用制御システムへの不正侵入を検知する製品等の導入・運用方法をまとめた手引書を公開しました。製品タイプの類型的な特長や導入における検討ポイント、効果的な運用方法など解説しています。#制御システム のセキュリティ対策強化にお役立てください。https://t.co/zTbQThPuDw#セキュリティ pic.twitter.com/H9aWEPOSpq

— IPA(情報処理推進機構) (@IPAjp) June 19, 2023

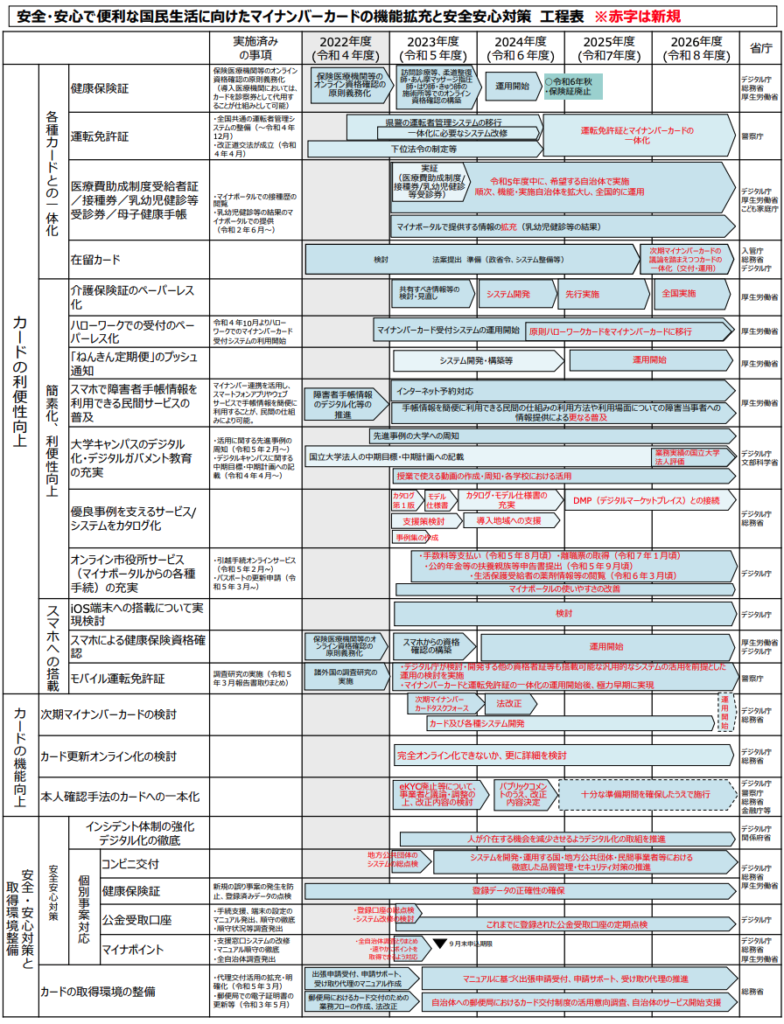

安全・安心で便利な国民生活に向けたマイナンバーカードの機能拡充と安全安心対策 工程表

デジタル社会の実現に向けた重点計画(案)

デジタル庁 に関わる請負ベンダーや名も無きフリーのエンジニアなど 誰一人取り残されない、人に優しいデジタル化 を願います。

改めてアカウンタビリティーを持つアーキテクトは大切な役割だと思います。